开篇:你的APP在黑客眼里,可能只是一张“白纸”

你花费数月开发的APP,上线第一天就被破解了——听起来像天方夜谭?但对于经验丰富的逆向工程师来说,这可能是再平常不过的操作。他们只需要几款免费工具,就能将你的APK文件解包、反编译,把Java代码还原成几乎可读的源代码,把你的核心算法、加密密钥、业务逻辑看得一清二楚。

更可怕的是,他们可以在你的APP里植入广告、窃取用户数据、破解付费功能,然后重新打包、签名,发布到各种第三方应用市场。而你,不仅损失了商业价值,还可能因为用户数据泄露背上法律责任。

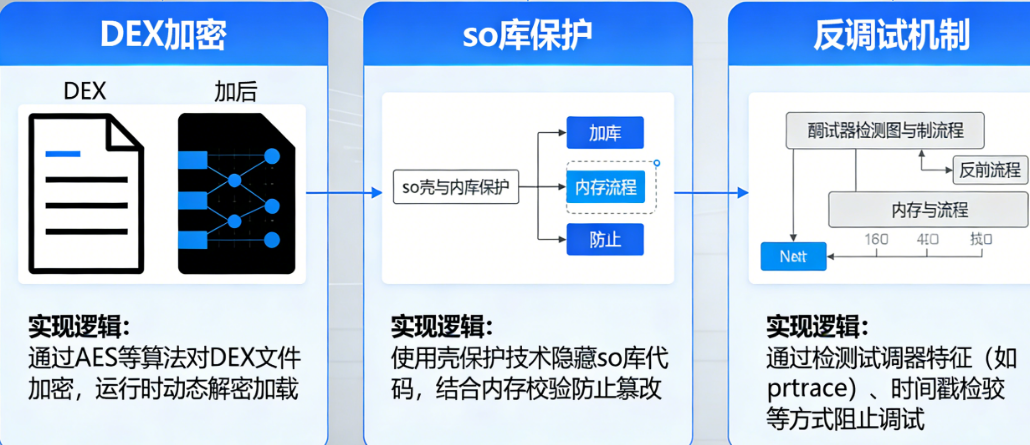

这就是为什么“应用加固”成为每一个有安全意识的开发者必须面对的课题。加固技术的本质,就是给APP穿上层层铠甲,让攻击者每前进一步都要付出巨大代价。从DEX文件的加密保护,到so库的深度混淆,再到运行时反调试机制的层层设防,这是一场没有硝烟的攻防战。

本文将深度拆解应用加固的三大核心技术——DEX加密、so库保护、反调试机制,带你走进这场攻防战的底层逻辑,理解它们是如何工作的,以及为什么它们能有效阻止逆向分析。

第一部分:DEX加密——让Java代码“隐身”

为什么DEX是攻击者的首要目标?

Android应用的核心代码通常编译成DEX文件(Dalvik Executable),存放在APK包中。这个文件包含了应用的所有Java类、方法和逻辑。攻击者只需要用dex2jar、Apktool等工具,就能将DEX文件反编译成近乎原始的Java代码。

这意味着什么?意味着你的支付逻辑、加密算法、API密钥、业务规则,全都暴露在光天化日之下。所以,DEX文件的保护,是应用加固的第一道防线。

第一代:整体加密与动态加载

最早的加固技术,思路非常直接:把整个DEX文件加密,然后打包进APK。当应用启动时,先运行一个“壳程序”,这个壳负责解密原始的DEX文件,再用自定义的DexClassLoader将其加载到内存中。

这套方案的实现逻辑并不复杂:开发者将原始DEX文件加密成二进制数据,替换掉原APK中的classes.dex;在AndroidManifest.xml中指定壳程序的Application入口;当应用启动时,壳程序先执行,解密DEX文件并加载;最后,通过反射启动真正的Application。

这套技术在当时确实有效,因为它让攻击者无法直接看到源代码。但很快,攻击者发现了一个致命漏洞:无论你怎么加密,DEX文件最终都要在内存中以明文形式存在。只要在解密完成、加载完毕的这个时间点,从内存中dump出DEX文件,就能拿到完整代码。

这就是著名的“内存dump脱壳法”——通过/proc/pid/maps查看内存映射,搜索“dex.035”或“dex.036”特征字符串,找到DEX文件的起始地址和大小,然后用脚本dump下来。第一代加固,就此被攻破。

第二代:代码抽取与动态解密

为了对抗内存dump,第二代加固技术采用了更精细的思路:不再整体加密,而是对DEX文件中的关键方法代码进行“抽取”。什么意思?就是把每个方法的指令代码从DEX文件中移除,只保留方法的结构信息。当应用运行到某个方法时,壳程序才从加密数据中解密出该方法对应的指令,动态填充回内存。

这个过程的实现原理是:解析原始DEX文件格式,保存所有方法的代码结构体信息;将每个方法的真实指令清空,替换为空指令或跳转指令;重新计算DEX文件的checksum和signature;当类加载时,在关键函数(如dvmDexFileOpenPartial)处拦截,解密指令并修复。

这样一来,攻击者即使从内存中dump出DEX文件,看到的也是一堆空壳——关键方法的指令是缺失的。这种“类抽取”技术,一度让许多脱壳工具失效。

但道高一尺魔高一丈,攻击者很快找到了新的突破口:通过主动调用每一个方法,触发指令解密,然后再从内存中dump出完整的DEX。这就是“主动调用脱壳法”的原理。

第三代:虚拟化保护(VMP)

到了第四代加固技术,思路发生了根本性转变。代码虚拟化保护(VMP,Virtual Machine Protection)不再试图隐藏代码,而是把原始代码编译成一套“自定义指令集”,然后在运行时通过一个内置的“虚拟机解释器”来执行这些指令。

这套方案的实现逻辑非常颠覆:将程序的代码编译为虚拟机指令(也就是开发者自定义的代码集);在应用中植入一个虚拟机解释器;运行时,由解释器逐条读取自定义指令,并模拟执行对应的操作。攻击者看到的不再是ARM汇编或Smali代码,而是一堆毫无意义的自定义字节码。

这意味着什么?意味着即使你把整个内存dump下来,看到的也是无法理解的“火星文”。要破解VMP,攻击者必须先逆向分析你的虚拟机解释器,弄明白每一条自定义指令的含义——这相当于重新实现一遍你的CPU,难度可想而知。

百度百科对指令集自定义技术的描述很清晰:“混淆手段涵盖移位运算、异或加密、操作码随机替换等方法,需通过专用虚拟机执行引擎加载解密”。这种技术的保护强度,是前几代无法比拟的。

第二部分:so库保护——C/C++层的深度防御

为什么转向so库?

随着Java层加固技术的不断演进,攻击者的注意力也逐渐转向了so库。因为越来越多的开发者意识到,核心算法和关键逻辑应该放到Native层实现——C/C++编译成的so文件,反编译难度远高于Java字节码。

但这就够了吗?当然不够。so文件同样是ELF格式的二进制文件,有成熟的反汇编工具(如IDA Pro)可以进行分析。攻击者可以静态分析so文件的导出函数、字符串常量,甚至动态调试so中的代码。

Section加密与UPX壳

so加固的第一种思路,是对特定代码段进行加密。开发者可以将核心代码放入自定义的Section段,编译完成后用工具对该段内容加密。在so加载时,通过init或init_array节中的解密函数,在代码执行前完成解密。

开源的UPX(Ultimate Packer for Executables)是这种思路的代表。UPX会对so文件进行压缩和加密,并在文件中插入解压代码。当so被加载时,解压代码先执行,还原出原始代码,然后再执行正常逻辑。

但这种方案也有弱点:UPX的特征太明显,攻击者可以用upx -d命令直接脱壳。所以很多开发者会修改UPX源码,改变特征码,增加脱壳难度。

自实现Linker加固

更高级的so加固方案,是“自实现Linker”。Linker是Android系统中负责加载和链接so文件的组件。传统的so加载流程是:Linker将so映射到内存,解析dynamic段,完成重定位,然后调用init函数。

自实现Linker的方案,相当于“架空”了系统的Linker。加固后的so文件结构被完全破坏和自定义,系统Linker根本无法识别。加固壳自己实现了一套加载逻辑:先解密so内容,手动完成重定位,再跳转到原始代码执行。

这种方案的优势是巨大的:静态分析时,你只能看到壳的结构,原so的代码和数据完全隐藏;即使从内存中dump,也可能dump到的是解密前的加密数据,或者只有部分代码。爱加密的so加固产品就采用了类似的思路,实现对代码段、字符串、导出表的全面加密压缩。

源码混淆与VMP

对于有源码的开发团队,可以在编译阶段就植入混淆和虚拟化保护。LLVM编译器的中间层(IR)为这种保护提供了绝佳的介入点。

代码混淆技术包括:控制流平坦化(将if-else结构转化为switch-case扁平结构)、不透明谓词(插入难以分析的数学条件)、虚假控制流(添加永远不会执行的代码路径)、等价指令替换(用一组指令替代另一组指令)。

安全脉搏的技术文章详细描述了控制流平坦化的实现过程:将源代码分隔成基本块,建立调用流程图,然后在switch-case和while循环中建立等效的平坦化结构。经过这种处理后,原始程序的控制流被彻底打乱,静态分析基本无从下手。

so层的VMP和有源码的VMP类似,借助编译器在IR层对指令进行虚拟化,并插入解释器。网易易盾的技术文章指出,由于VMP对性能损耗大,在移动端需要衡量性能和兼容性,目前实用性不及代码混淆。

第三部分:反调试机制——让攻击者无法“看”你运行

静态分析被堵死了,攻击者就会转向动态调试——让程序运行起来,在运行过程中观察内存、跟踪指令、下断点。反调试机制,就是要在运行时识别并阻止这种行为。

ptrace反调试与多进程守护

ptrace是Linux系统提供的进程跟踪机制,也是调试器(如gdb、IDA)工作的基础。一个进程同一时刻只能被一个ptrace跟踪。反调试的经典手法就是:应用自己fork一个子进程,用ptrace附加到主进程上。这样调试器就无法再附加了。

这种手法的升级版是“双进程守护”:主进程和守护进程互相ptrace对方,形成一个闭环。攻击者想调试任何一个,都必须先挣脱这个闭环——技术难度大幅提升。

TracerPid检测

Linux系统的/proc/self/status文件中,有一个字段叫TracerPid。如果这个值不为0,说明当前进程正在被调试。应用可以在关键代码段循环检查这个值,一旦发现被调试,立即退出或自毁。

百度百科提到,反调试检测可以做到“每50ms扫描一次/proc/self/status文件中的TracerPid值”。这种高频检测,让攻击者几乎无法隐藏调试行为。

模拟器与HOOK框架检测

攻击者经常在模拟器中进行调试和分析,因为模拟器提供了更便捷的环境。反调试机制会检测各种模拟器特征:Build.FINGERPRINT是否包含generic字段、特定的系统文件是否存在(如init.svc.qemud)、某些硬件信息是否异常。

更高级的检测针对的是Frida、Xposed这样的HOOK框架。这些框架在注入进程时,会在内存中留下特征。例如,Frida的某些特征字符串、Xposed的某些类名,都可以被检测到。爱加密的so层就包含了check_frida_Youpk的检测逻辑。

反调试的对抗与绕过

反调试和反反调试,是一场永无止境的猫鼠游戏。攻击者可以通过修改系统源码、定制ROM来绕过检测。例如,修改内核让TracerPid永远返回0,或者patch掉检测函数。

这也是为什么高级加固方案会采用多层反调试、多种检测机制的组合——让攻击者疲于应付,顾此失彼。

结语:没有绝对的安全,只有不断的对抗

回顾全文,我们看到了应用加固技术的进化轨迹:从DEX整体加密到代码抽取,再到虚拟化保护;从so加壳到自实现Linker,再到源码混淆和VMP;从简单的ptrace检测到多维度反调试体系。这是一条攻防不断升级的演进之路。

每一代技术的出现,都是为了应对上一代技术的破解。没有绝对安全的加固方案,只有让破解成本不断提升、让攻击者知难而退的“足够安全”。

对于开发者而言,理解这些技术的实现逻辑,不是为了自己去实现一套加固系统——那需要投入巨大的研发成本,而且很可能不如专业方案成熟。更重要的是,你能在评估第三方加固产品时,看懂他们的技术栈,判断保护强度是否匹配你的业务价值。

如果你的APP涉及金融交易、核心算法、用户隐私数据,那加固不是可选项,而是必选项。选择一套成熟的加固方案,配合持续的安全监控,才能让你的APP在这场永不停息的攻防战中,走得更远。

常见问答

Q1:我的APP一定要做加固吗?

A:取决于你的业务价值。如果你的APP只是简单的信息展示,没有核心算法、没有付费功能、不涉及用户敏感数据,那加固的必要性确实不大。但如果你的APP涉及金融交易、用户隐私、核心知识产权,或者有付费解锁功能,那加固就是必须的——否则你的代码在攻击者眼里就是开源项目。

Q2:免费加固和商业加固有什么区别?

A:免费加固通常只提供基础的DEX加密和简单的反调试,往往存在通用特征,容易被脱壳工具批量破解。商业加固会投入更多资源研发对抗技术,如VMP虚拟化、自实现Linker、深度混淆等,并且会持续迭代应对新的脱壳工具。另外,商业加固通常提供更完善的技术支持和兼容性保障。

Q3:加固会影响APP的性能和兼容性吗?

A:会有一定影响,但取决于加固强度和方案。整体加密和解密会在启动时增加延迟;代码混淆和VMP会增加运行时开销;反调试检测会消耗少量CPU。好的加固方案会在安全性和性能之间取得平衡,比如只在关键函数应用VMP,而不是全盘虚拟化。建议选择加固产品前,先进行性能和兼容性测试。

Q4:加固后的APP还能通过应用市场的审核吗?

A:可以。主流应用市场(如华为、小米、应用宝)都接受加固后的APK。但需要注意:加固不能破坏应用的签名和基本功能;有些市场会对加固后的应用做额外的安全检测;如果加固方案过于激进导致功能异常,可能会被驳回。

Q5:加固能防止所有的破解吗?

A:不能。不存在绝对安全的加固。攻击者可以定制ROM、修改内核、硬件调试、甚至CPU模拟执行。加固的目标不是让攻击者“无法破解”,而是让破解成本远高于破解收益。如果你的APP价值足够大,总会有人愿意投入资源。但对于绝大多数商业应用来说,一套成熟的加固方案已经足够让普通攻击者知难而退。

Q6:我的APP既有Java代码又有so库,应该怎么选择加固方案?

A:建议采用分层防护策略。Java层用DEX加固保护业务逻辑和界面代码;Native层用so加固保护核心算法和密钥;同时开启反调试、完整性校验等运行时保护。专业的加固产品通常会提供一站式解决方案,覆盖所有层级的保护需求。

看完这篇深度拆解,如果你对应用加固有了更清晰的认识,下一步就是为自己的APP选择合适的保护方案。无论你是需要DEX加密、so库保护,还是完整的应用安全加固服务,途傲科技平台都能帮你找到专业的技术团队。

立即进入 途傲科技任务大厅 发布你的应用加固需求,详细描述你的APP类型、核心功能和安全诉求,平台将为你智能匹配擅长移动安全领域的专业服务商。你也可以主动前往 人才大厅,按“APP加固”“应用安全”“逆向防护”等关键词搜索,查看开发者的历史案例和技术实力。

成交前,务必多参考 服务大厅 里各大服务商的商铺案例——真实落地的项目才是能力的证明,点开案例看技术方案、看客户评价、看持续服务能力。如果你是第一次做安全项目,可以先到 雇主攻略 板块学习需求撰写的技巧和避坑指南。加入 V客优享,享受VIP专属客服和需求加急推荐服务——改变你的工作方式,途傲科技汇聚百万服务商,为你提供从开发到安全加固的全链条技术服务。