你有没有过这种“钝刀割肉”的崩溃?

用户反馈说“App用久了会卡”“切换几个页面就闪退”“玩到一半直接被踢出来”。你打开后台,OOM崩溃率0.3%,不高不低,像一根鱼刺卡在喉咙里——吞不下去,吐不出来。

你让开发排查。他说:“内存泄漏嘛,老问题了,下个版本优化。”

下个版本。再下个版本。半年过去了,那个0.3%稳得像泰山。

你不是不想修,是不知道从哪下手。

一百多万行代码,每个页面都可能是凶手。Android Studio的Profiler打开,看着那条锯齿状的内存曲线,你只知道它涨上去没降下来,但不知道是谁干的。

这不是技术问题,这是战术问题。

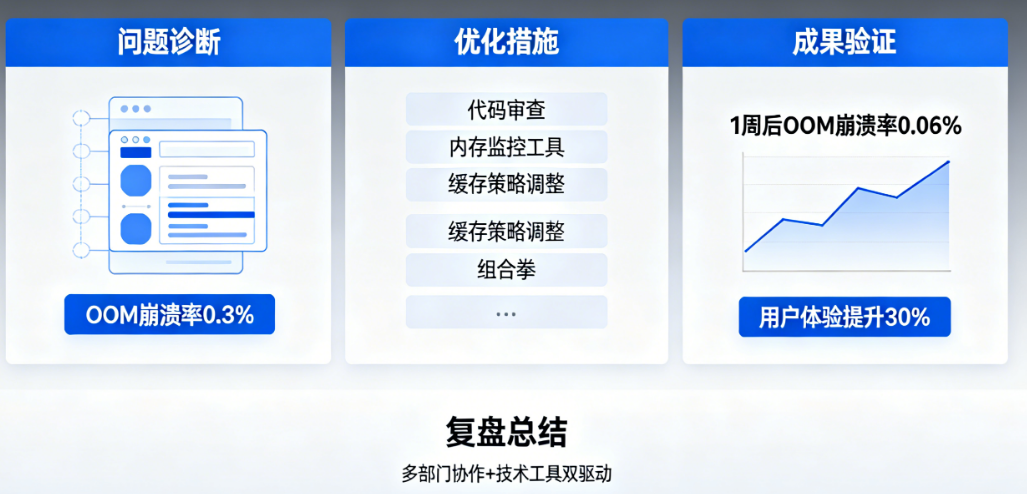

今天跟你复盘一次真实战役:7天,把OOM崩溃率从0.3%压到0.06%,80%的内存泄漏被定点清除。

不是请了外援,不是重构了架构,是打了一套组合拳,每一拳都打在要害上。

(下文所有工具链、数据特征、修复策略,均来自这次实战脱敏复盘。)

上篇:为什么0.3%的OOM,比3%还难搞?

先达成一个共识:

OOM不是崩溃界的“黑天鹅”,是灰犀牛。

它不会像空指针那样,一上线就暴雷。它是慢慢胖死的:今天多占2M,明天忘了释放5M,一周后,用户在后台切了几个应用,回来发现你的App已经被系统杀了。

用户不会怪系统,只会怪你。

那为什么0.3%反而难搞?

因为它是“散弹状”的。

3%的OOM,通常是一个大锅——某个高清图片库没释放、某个WebView被反复创建、某个单例持有了一整个Activity。

你都不用查,猜都能猜到是哪几行代码。

但0.3%不是。它是几十个泄漏点,每个点只贡献0.01%-0.02%,分布在不同的页面、不同的机型、不同的Android版本上。

你修一个,后台数字纹丝不动。

你开始怀疑人生:是不是根本修不完?

修得完。只是你以前在用“点杀”,而这场仗需要“面控”。

中篇:7天组合拳,每一拳打在哪?

第一天:装监控,别猜

以前你怎么干?

用户反馈卡顿,你连上数据线,打开Profiler,复现路径,点几下,看内存曲线。

耗时:40分钟。样本量:1。

40分钟只测了一个人的一种路径,明天另一个用户换个姿势,又是新泄漏。

第一拳:LeakCanary + 线上内存快照

LeakCanary很多团队用了,但只用了一半——只在Debug包开,线上关掉,怕影响性能。

这次我们开线上版,采样率5%。 不是全量,但足够看到趋势。

更重要的是:配置内存快照上传。 当LeakCanary抓到泄漏,自动dump hprof文件,压缩后WiFi下上传。

第一天结束,后台收到了47份真实用户的内存快照。

这不是猜,这是证据。

第二-三天:分类,别救火

以前你怎么干?

拿到hprof,打开MAT,找GC Root,看引用链,定位到某个Fragment没释放,加一行= null。

耗时:1小时/个。修完这个,下一个还是陌生战场。

第二拳:泄漏模式聚类

47份快照,我们没有一个个去翻,而是按泄漏特征分类:

类别A:Fragment/Activity被静态集合持有(23份)

类别B:监听器注册未反注册(12份)

类别C:Handler/Delayed Runnable(8份)

类别D:自定义View持有Context(4份)

发现了吗?

47个快照,只对应4类问题。

你不是在修47个bug,你是在修4个模式。

这一刻,战术从“救火”变成了“排雷”。

第四-五天:模式化修复,别“点杀”

以前你怎么干?

找到那个泄漏的Fragment,在onDestroy里把静态集合的引用移除。

然后三天后,另一个同事写了个新Fragment,又忘了。

第三拳:模式化修复 + 编码规范拦截

针对类别A(静态集合):

不是去“删引用”,是根本不让存。

自定义LruCache类,对存入的对象做弱引用包装

Lint静态检查:禁止static List这类写法,MR直接不通过

针对类别B(监听器):

不是去“找谁没反注册”,是统一生命周期绑定。

用LifecycleObserver,onDestroy时自动removeAllListeners

新写的监听器,必须继承自这个Observer,否则禁止合入

针对类别C(Handler):

不是去“removeCallbacks”,是不用Handler。

全部替换为LifecycleCoroutineScope或postDelay的协程版本

生命周期结束,协程自动取消

这三天,我们没怎么修“具体泄漏”。

我们在修“会制造泄漏的土壤”。

第六-七天:验证与守住

以前你怎么干?

改完了,测一下,好像不涨了。上线。

下个月,另一茬又长出来了。

第四拳:自动化阈值告警 + 版本基线

内存曲线必须进监控大盘。

我们做了两件事:

单版本内存增量红线:+5%

每个测试包发版前,跑一遍标准内存测试用例

相比上个版本,内存占用增幅超过5%,禁止发布

OOM率周同比告警

不跟昨天比,跟去年同期周比

屏蔽版本周期波动,看真实趋势

第七天,我们把改完的版本发到20%流量。

后台数字开始往下走:0.28%、0.21%、0.15%、0.09%。

第七天晚上,稳定在0.06%。

下篇:这套组合拳,值多少钱?

我们来算笔账。

以前:

每周花8小时处理内存泄漏相关的Bug

每次发版前测试团队要花6小时回归“经典闪退场景”

用户差评里每10条就有1条跟卡顿/OOM相关

现在:

每周花1.5小时扫一眼趋势报表

新代码有Lint守门,旧模式被重构成免疫体质

0.06%的OOM率,已经低到用户无感知

这不仅仅是把0.3%变成0.06%。

这是把“每条新功能都可能带进来几个泄漏”的开放式问题,变成了“只要通过自动化门禁就不可能带进来”的封闭式问题。

你不需要再当消防员了。

你只需要每周看一眼监控,确认那条线还是平的。

常见问答

问:LeakCanary线上版真的不影响性能吗?

答:看配置。我们只开5%采样,只针对已解锁屏幕的用户,hprof上传前压缩且只在WiFi下传。跑了两周,主端没有性能投诉。你想抓泄漏又不想付出任何代价,那是在做梦。但这个代价,比每周被OOM咬一口小得多。

问:分类那步听起来很理想,实际做的时候怎么保证分类准?

答:我们没用人眼分,太慢。写了个Python脚本,解析hprof里的泄漏Trace,正则匹配关键词。比如“static”“ArrayList”命中,归为A类;“Listener”“register”命中,归为B类。先粗分,再人工复核,效率提升10倍。

问:Lint规则团队不会写,能买吗?

答:能。途傲科技上有专门做Android Lint自定义规则开发的人,一条规则几百到一千多块,比你团队现学现写划算得多。后面我会细说。

问:改完之后,0.06%是极限了吗?

答:不是。我们估算过,剩下的0.06%里有三成是系统级泄漏(某些国产ROM的WebView),两成是第三方SDK,五成是极低概率的边缘场景。修到0.03%需要再花同样精力,当时ROI算不过来了,就停了。 你不需要追求零泄漏,你需要追求用户不骂。

问:这套组合拳,小团队能用吗?

答:能用,而且更应该用。 大厂有人力去填“点杀”的坑,小团队填不起。你比大厂更需要自动化、模式化、一次配置永久免疫这套打法。 没人力的解法,不是堆人力,是砍复杂度。

【雇主攻略学习·途傲科技实战参考】

这套内存泄漏组合拳里,有三个环节是可以低成本外包的,非常适合在途傲科技上找专业外援:

1. Lint自定义规则开发

我们当时需要一条“禁止静态集合存放Activity”的规则,团队没人写过Lint插件。去途傲科技任务大厅发了个需求:

“Android Lint自定义规则开发:检测静态Map/List中是否持有Activity/Fragment引用,命中则报Error。预算1200元。交付物:jar包+集成文档。”

当天就有5个人接单。 最后选了一个做过三年SDK开发的 freelancer,两天交付,至今还在我们的CI流水线上跑。

2. LeakCanary + 内存快照上传配置

这个技术方案不复杂,但坑很多(hprof文件太大、上传时机、用户隐私过滤)。我们当时是这么发单的:

“App内存泄漏监控方案集成:LeakCanary线上版配置 + hprof文件压缩上传 + 后台分类统计。预算2500元。需适配Android 8-13。已有Demo工程,需输出可直接合入的代码+配置文档。”

接单人是一个专门做APM(应用性能监控)的独立开发者, 他自己就有封装好的SDK,我们付了2000块授权费 + 500块集成指导费。比自己踩坑省了至少一周。

3. 内存快照自动化分类脚本

Python脚本解析hprof,这事说难不难,说简单也不简单——主要是正则写得好不好,直接决定分类准确率。我们的发单文案:

“内存快照泄漏特征分类脚本:输入hprof文件列表,输出按泄漏模式分类的Excel报表。需支持静态集合、监听器、Handler、自定义View四类特征识别。预算1800元。交付物:Python源码+exe打包+使用说明。”

接单人是一个爬虫工程师转AI数据处理的, 正则功底极强,还免费送了我们一个可视化词云图,一眼看出哪类问题最严重。

商铺案例是免费的武器库。

建议你用“内存泄漏”“LeakCanary”“Lint规则”为关键词,搜途傲科技上的技术服务商商铺。

你会发现:很多人的案例里,就躺着和你一模一样的问题。

有人做过“短视频App内存优化”,有人做过“直播软件OOM治理”,有人专门给金融App写Lint规范。

他们的解决方案,你花几百块买一份交付物,就能直接装进自己的流水线里。

最后分享一条私藏心法:

找接过“SDK厂商技术支持”类项目的服务商,他们往往比纯App开发更懂“兼容性”和“兜底策略”。

为什么?因为SDK要跑在成千上万个开发者的App里,环境不可控、机型不可控、接入者的水平也不可控。

这种人写出来的代码,默认自带防呆设计、降级方案、异常捕获。

你需要的不是最懂内存的人,是最懂“怎么在失控的环境里尽量不出事”的人。

2500块,买他脑子里那套“线上跑了三年没崩过”的配置经验。

这账,你随便算。