引言:当你的AI接口突然“罢工”

凌晨两点,你被手机震醒。打开一看,监控系统在疯狂报警:AI接口调用失败率飙升到80%,用户投诉如潮水般涌来。你慌乱地打开日志,看到的是一片红色的错误码:401、429、504……你甚至不知道从哪查起。

这不是危言耸听。某游戏公司曾因将API密钥硬编码在Android的strings.xml文件中,导致密钥被反编译获取,每月承受数万元的异常调用损失。某新闻客户端在热点事件期间遭遇QPS突增,触发限流保护,核心业务一度瘫痪。某智能客服团队因未配置合理超时,导致线程阻塞,系统雪崩。

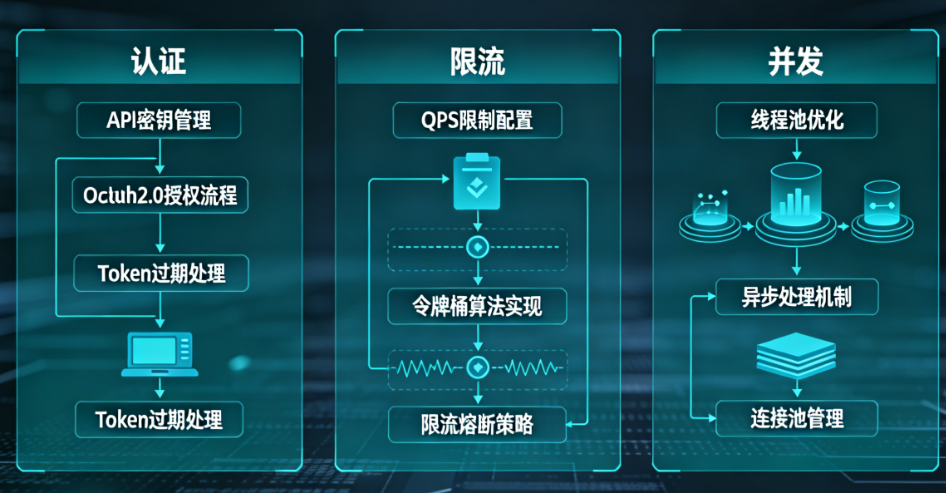

AI接口的调用,表面上看只是一次HTTP请求,但背后藏着无数个坑:认证怎么配才安全?限流怎么应对才不崩?并发怎么优化才高效?任何一个环节出问题,轻则用户体验下降,重则业务中断、成本失控。

本文将从认证、限流、并发三个核心维度,梳理AI接口调用中最常见的“坑”,并提供实战级的解决方案。无论你是刚接触AI接口的新手,还是正在优化生产系统的老手,这份指南都能帮你少踩几个雷。

一、认证陷阱:密钥不是“万能钥匙”

认证是AI接口调用的第一道门槛,也是最容易被忽视的安全漏洞。

坑1:API密钥硬编码

这是最致命也最常见的错误。很多开发者为了方便,直接把API密钥写在代码里:

python

# 这是错误示范,千万别这么干

API_KEY = “sk-xxxxxxxxxxxxxxxxxxxx” # 硬编码在代码里

结果呢?代码提交到GitHub,密钥被爬虫扒走;APK被反编译,密钥暴露无遗;日志里不小心打印了密钥,运维人员都能看到。

解决方案:

环境变量存储:密钥放在环境变量或配置中心,代码里只读取

动态密钥机制:通过后端服务实时获取临时凭证,而不是用永久有效的静态密钥

密钥轮换策略:建议每72小时强制更新一次密钥,新旧并行平滑过渡

更进一步的方案是采用“无静态凭据”架构。阿里云IDaaS M2M方案实现了客户端无静态密钥访问:客户端仅向IDaaS申请具有时效性的Access Token,AI网关在本地验证JWT后,使用预先配置的下游API Key调用模型服务。这样,真正的API Key对客户端完全透明,大大降低了泄露风险。

坑2:权限范围配置过大

某金融科技公司误将“text-generation”权限授予数据分析团队,导致敏感模型被用于非授权场景。这是典型的最小权限原则缺失。

解决方案:

严格遵循最小权限原则,在控制台精确配置:

模型访问权限(如哪些模型可用)

功能模块权限(文本生成、语义分析等)

数据访问范围(项目级/企业级数据隔离)

坑3:签名验证失败

调用返回401或403,提示Invalid API Key或Signature does not match。原因往往是:

API Key复制粘贴错误,或带了空格

签名算法计算错误(如HMAC-SHA256未使用正确时间戳)

时间戳与服务器误差超过5分钟

解决方案:

使用官方SDK自动生成签名,避免手写签名逻辑

手动签名时,确保时间戳同步,随机字符串(Nonce)不重复

二、限流迷局:别让429打垮你的系统

遇到429 Too Many Requests,很多人的第一反应是“加配额”。但限流的本质不是对抗,而是共处。

坑1:没有重试机制,或者重试策略错误

突发流量触发限流,请求直接失败,用户体验直线下降。更糟的是,有些开发者用“死循环重试”——限流了立刻重试,结果把系统彻底打崩。

解决方案:实现指数退避重试算法

python

import time

f rom random import uniform

def call_with_retry(api_func, max_retries=3):

for attempt in range(max_retries):

try:

return api_func()

except Exception as e:

if “429” in str(e) o r “限流” in str(e):

if attempt == max_retries – 1:

raise # 最后一次重试失败,抛出异常

wait_time = min(2 ** attempt + uniform(0, 1), 10) # 1-10秒随机

time.sleep(wait_time)

else:

raise # 非限流错误,直接抛出

某电商平台的实践表明,采用指数退避重试后,限流期间的请求成功率从32%提升到89%。

坑2:只按请求次数限流,忽略Token消耗

传统限流按QPS(每秒请求数)控制,但AI接口的核心成本是Token。一个请求可能消耗10个Token,也可能消耗1000个Token。只按请求次数限流,相当于只控制车流量不控制载重。

高级方案:基于Token消耗的限流

阿里云AI网关支持基于Token数的全局限流策略。系统以固定速率生成令牌(Token),每个请求根据实际消耗的Token数扣除配额。例如,限制每个用户每小时最多消耗300个Token:

yaml

apiVersion: gateway.envoyproxy.io/v1alpha1

kind: BackendTrafficPolicy

spec:

rateLimit:

type: Global

global:

rules:

- clientSelectors:

- headers:

- name: x-user-id

type: Distinct

limit:

requests: 300 # Token数配额

unit: Hour

cost:

response:

f rom: Metadata

metadata:

namespace: FILTER_STATE

key: wasm.gen_ai.completion.tokens # 从响应中读取实际消耗Token

测试结果显示:连续访问5次,前4次返回200,第5次返回429——因为Token配额已耗尽。这种精细化的限流,既保护了后端资源,也避免了用户因短时间大量请求被误伤。

坑3:限流只防外部,不防内部

很多系统只对公网请求做限流,却忽略了内部服务之间的调用。结果某个内部服务出Bug,疯狂调用AI接口,照样把配额耗光。

解决方案:在API网关层统一实施限流策略,无论是外部请求还是内部服务,都遵循同样的规则。同时,为不同租户、不同应用分配独立的访问权限,实现多租户细粒度管控。

三、并发陷阱:你以为的并行其实是排队

AI接口的并发处理和普通API完全不同。普通API可以水平扩展,加机器就能扛流量。但AI推理依赖GPU,资源受限,并发一高就容易排队、超时、雪崩。

坑1:超时设置不合理

默认的HTTP客户端超时通常是30秒。但如果你的prompt很长,或者模型响应慢,30秒根本不够用。结果就是Read timed out,任务失败。

解决方案:

连接超时:5-10秒(根据网络环境调整)

读取超时:模型响应时间的1.5倍(比如平均2秒的任务,设3秒)

生成长文本时,考虑分段生成,而不是一次性等完

坑2:并发突增导致排队雪崩

某电商平台在促销期间,流量瞬间暴涨,AI接口的并发请求从50飙升到500。结果呢?GPU排队饱和,响应时间从500ms飙升到30秒,然后大量请求超时重试,雪上加霜。

解决方案:实施请求队列和降级策略

请求队列:使用Redis实现分布式队列,超过阈值的请求先排队,而不是直接丢弃

降级策略:当队列积压超过阈值时,返回缓存结果,或者用轻量级模型替代

熔断机制:当失败率超过50%时,自动熔断,避免雪崩

某出行平台采用APISIX网关后,整合6个接口,成功率从92%升至99.8%,故障定位从1小时缩至5分钟。

坑3:批量请求优化不足

很多场景下,你需要同时处理多个请求。如果串行调用,耗时就是累加的。比如10个请求,每个200ms,总耗时2秒。

解决方案:批量请求和并行调用

python

# 批量请求示例

def batch_generate(prompts):

url = “https://api.deepseek.com/v1/batch/completions”

payload = {

”requests”: [

{“prompt”: p, “model”: “deepseek-6b”} for p in prompts

],

”max_concurrent”: 4 # 控制并发数

}

response = requests.post(url, json=payload)

return response.json()

合并多个短请求为单个批量请求,可降低30%-50%的延迟。如果接口不支持批量,也可以用异步并行调用——用Promise.all或线程池同时发起请求。

坑4:忽视上下文积累的影响

AI代理系统的每个用户查询都携带历史上下文——有时是此前对话或文档数据的数千个Token。随着上下文长度增长,prompt大小膨胀,模型推理时间上升。在大规模情况下,这会产生不可预测的延迟峰值并对GPU造成排队压力。

解决方案:监控“延迟弹性”而非简单平均响应时间。在负载测试中,逐步增加并发,观察延迟如何“弯曲”——系统在100个并发用户时可能健康,但在120个时就崩溃。

四、响应处理:最后一公里也容易翻车

请求发出去了,响应回来了,任务就结束了?不一定。

坑1:JSON解析失败

接口返回200 OK,但内容不是JSON——可能是500错误时返回的HTML页面,也可能是响应体被截断。

解决方案:先检查状态码,再解析JSON

python

response = client.get(“/api/v1/completion”, params=params)

if response.status_code != 200:

raise Exception(f”API error: {response.text}”)

try:

data = response.json()

except json.JSONDecodeError:

# 记录原始响应,便于排查

logger.error(f”JSON解析失败,原始响应: {response.text[:200]}”)

raise

坑2:字段缺失或类型不符

访问data[“choices”][0][“text”]时抛出KeyError——可能是接口版本升级,字段名变了。

解决方案:使用安全访问方式

python

# 使用dict.get(),并设置默认值

text = data.get(“choices”, [{}])[0].get(“text”, “”)

# 验证字段类型

if not isinstance(text, str):

raise ValueError(f”Expected str, got {type(text)}”)

坑3:流式响应处理不当

启用流式响应(stream=true)时,数据是分块到达的。如果处理不当,可能丢失内容或卡死。

python

def process_stream(prompt):

buffer = “”

with requests.post(url, headers=headers, json=params, stream=True) as r:

for chunk in r.iter_lines(decode_unicode=True):

if chunk:

data = json.loads(chunk)

if “choices” in data:

delta = data[“choices”][0][“delta”]

if “content” in delta:

buffer += delta[“content”]

print(delta[“content”], end=””, flush=True)

return buffer

五、监控体系:看不见就管不好

最后,也是最重要的:没有监控,你永远不知道系统什么时候会崩。

关键指标

建立完善的监控仪表盘,重点关注:

接口成功率:目标>99.9%

平均响应时间:P90

错误码分布:401/429/500/503的比例

令牌消耗速率:单位成本/千次调用

并发稳定性:延迟随并发增长的曲线

常见错误码速查

错误码 含义 解决方案

401 未授权 检查API密钥和权限配置

403 禁止访问 确认模型是否在可用区域

429 请求过于频繁 实现指数退避重试机制

500 服务器内部错误 检查请求参数,稍后重试

503 服务不可用 查看服务状态页面,切换备用区域

常见问答

问:API密钥泄露了怎么办?

答:立即登录控制台撤销该密钥,生成新的替换。同时检查调用日志,确认是否有异常消耗。事后要排查泄露原因——是硬编码还是被提交到GitHub?建立密钥轮换机制,定期更换。

问:限流时应该重试几次?

答:建议3-5次,采用指数退避算法(1秒、2秒、4秒…)。不要无限重试,也不要立刻重试。随机增加0-1秒的抖动,避免所有客户端同时重试造成“惊群效应”。

问:QPS和Token限流有什么区别?

答:QPS限流控制请求次数,适合保护网关;Token限流控制资源消耗,适合保护成本和后端模型。生产环境建议两者结合——先按QPS限流挡住突发流量,再按Token限流精细化控制。

问:并发高了就超时,怎么办?

答:先确认是客户端超时还是服务端超时。客户端超时调整timeout参数;服务端超时说明后端处理不过来,需要降级、队列或扩容。同时检查是否有慢查询占用资源。

问:如何预估自己的并发需求?

答:做负载测试。从少量并发开始,逐步增加,观察延迟和错误率的变化曲线。AI系统的性能往往非线性——100用户时500ms,120用户时可能变成2秒。

结语:避坑不是目的,稳定才是

AI接口的调用,看似简单,实则暗流涌动。认证、限流、并发——每一个维度都有无数个坑在等着你。但换个角度想,这些坑其实是系统在告诉你:你正在建造的,是一个真正需要被认真对待的生产系统。

某智能客服团队通过系统化的错误预防和处理机制,将接口调用故障率从每月12次降至2次以下,平均故障修复时间(MTTR)缩短至15分钟。他们做对了什么?无非是:密钥不硬编码、限流有退避、并发有队列、监控无死角。

避坑指南的意义,不在于让你完美避开所有坑——那是不可能的。而在于,当你掉进坑里时,你知道怎么爬出来,下次不再掉进去。

建立持续优化机制,定期回顾接口调用日志,不断完善错误处理体系。这才是真正的“避坑”之道。

【途傲科技雇主攻略】如何找到懂AI接口的靠谱开发团队?

如果你正在开发一款需要接入AI接口的应用——无论是智能客服、AI写作工具还是图像生成服务——却对认证安全、限流策略、并发优化心里没底,那么途傲科技网可以帮你高效匹配专业的技术开发团队。

1. 发布任务需求

登录途傲科技网,点击“发布需求”,选择“软件开发/API接口开发”分类。务必把你的需求写清楚:应用类型、预期用户规模、需要接入的AI能力(文本/图像/语音)、并发要求、安全合规标准、预算范围。建议特别注明:“需提供API认证方案、限流策略和性能优化说明。”发布后通常2小时内就会有多家专业开发团队投标,提供初步方案。

2. 人才大厅找人才

在“人才大厅”,筛选“高级/专家”级别服务商,重点查看他们的商铺案例——有没有做过同类AI项目?案例中是否涉及高并发处理、密钥安全管理?用户评价如何?真正懂AI接口的团队,会在案例中展示他们的技术架构、错误处理机制和性能优化成果。

3. 商铺案例参考

在服务商的商铺里,留意他们的技术栈描述。是否熟悉主流AI接口(OpenAI、文心、通义等)?有没有应对429限流的实战经验?是否实现过基于Token的精细化限流?真正专业的团队,会主动和你探讨业务场景、并发预估、潜在风险,而不是简单地“你说什么我做什么”。

4. 雇主攻略学习

途傲科技平台的“雇主攻略”板块汇集了大量真实交易经验和避坑指南。你可以学习如何撰写技术需求、如何评估方案优劣、如何分阶段验收交付。尤其是关于“AI项目常见坑点”的分享,值得新用户仔细研读——密钥泄露、限流策略缺失、并发预估不足,都是前人用真金白银换来的教训。

从AI接口集成到完整产品落地,找到一个懂技术、懂安全、懂优化的合作伙伴,你的项目就成功了一半。