引言:当你的AI接口被“扒光”时

想象这样一个场景:你辛辛苦苦开发了一款AI应用,接入了某大厂的对话模型,一切看起来都很美好。直到某天早上醒来,你发现账户余额少了五位数——有人在网上扒到了你写在代码里的API Key,用它疯狂调用接口,而你对此毫无办法。

这不是危言耸听。据统计,仅去年一年就有超过3900万个密钥在公开渠道泄露。更可怕的是,丰田汽车的一个API密钥曾在GitHub上躺了近五年,直到泄露了近30万条用户数据才被发现。

API鉴权,这个看似枯燥的技术话题,其实是AI应用安全的第一道防线,也可能是最容易被忽视的“阿喀琉斯之踵”。

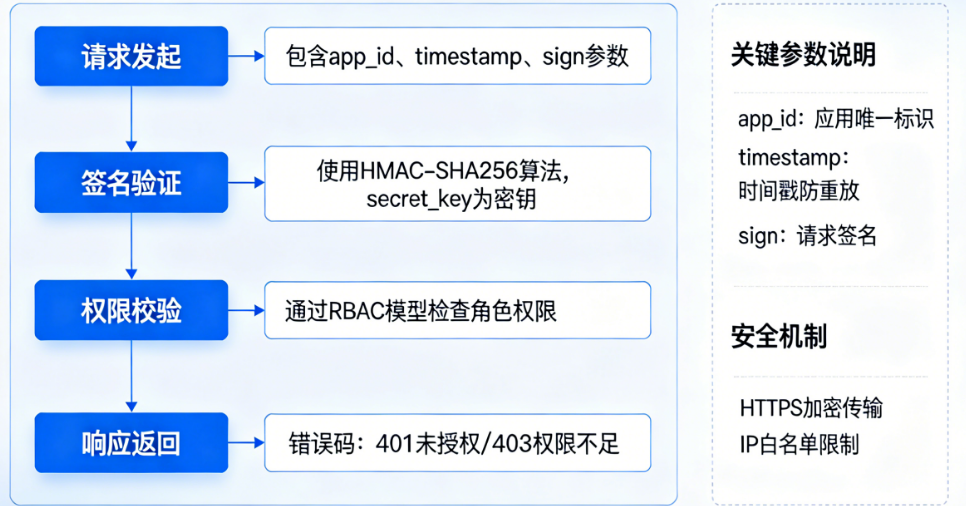

当你把AI接口集成到自己的应用中时,本质上是在做一件事:让一个程序(你的后端)代表你或你的用户,去调用另一个程序(AI服务商)的能力。这个过程必须证明两件事:你是谁?你能做什么?这就是鉴权要解决的问题。

本文将带你彻底搞懂从最简单的API Key到最复杂的JWT,这些鉴权机制到底是怎么回事、有什么坑、怎么用才安全。

一、API Key:最简单的“门禁卡”

什么是API Key?

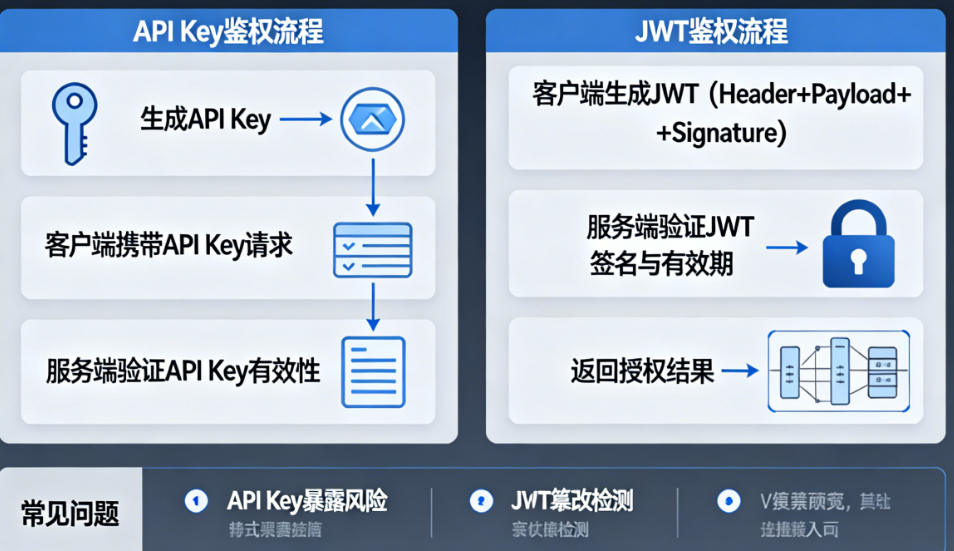

API Key本质上是一个经过加密算法生成的字符串,通常是32到64位字符。它就像你家小区的门禁卡——刷卡就能进,保安不问你是谁,只问你有没有卡。

当你注册任何一个AI服务商的账号时,控制台里都会有一个地方让你“生成API Key”。拿到这个Key之后,在调用接口时把它放在请求头里:

python

headers = {

”X-API-KEY”: “sk-xxxxxxxxxxxxxxxxxxxxx”,

”Content-Type”: “application/json”

}

服务端收到请求后,会做三重检查:Key存在吗?Key有效吗?这个Key有权访问这个接口吗? 三重检查通过,请求就被放行。

API Key的优势与风险

API Key的优势显而易见:简单。几乎没有学习成本,几分钟就能接入,特别适合内部服务之间通信、早期项目快速验证、以及对安全性要求不高的公开API(比如天气查询)。

但API Key的风险同样突出:

第一,它是永久有效的。API Key不像临时密码会过期,除非你手动撤销,否则它一辈子都能用。这意味着一旦泄露,攻击者拥有无限长的攻击窗口。

第二,它不区分用户。API Key只能告诉服务器“哪个应用在调用”,无法知道“哪个用户在操作”。如果你的应用需要区分不同用户的权限,API Key本身做不到。

第三,它容易泄露。硬编码在代码里、提交到GitHub上、留在日志文件中——API Key泄露的方式比你想象的要多得多。

怎么安全使用API Key?

如果你确实要用API Key(有些场景确实需要),请遵守几条铁律:

永远不要硬编码:用环境变量或专门的密钥管理服务存储

设置IP白名单:限制只有特定IP段可以调用

定期轮换:建议每90天更换一次,新旧并行平滑过渡

最小权限原则:只给必要的接口权限,不要一把“万能钥匙”

二、JWT:自包含的“数字身份证”

JWT长什么样?

如果说API Key是门禁卡,那么JWT(JSON Web Token)就是一张带照片和防伪标识的身份证。它本身就是一段字符串,看起来像这样:

text

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.

eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.

SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c

这段乱码其实由三部分组成,用点号隔开:

第一部分:头部(Header)——声明这是什么类型的令牌、用了什么签名算法

json

{

”alg”: “HS256”,

”typ”: “JWT”

}

第二部分:载荷(Payload)——真正的数据内容,比如用户ID、过期时间等

json

{

”sub”: “1234567890”,

”name”: “John Doe”,

”iat”: 1516239022

}

第三部分:签名(Signature)——用密钥对前面两部分进行加密生成的防伪标记

JWT的工作原理

JWT最核心的特点是自包含和无状态。

所谓“自包含”,意思是所有需要的信息都在JWT本身里——用户是谁、什么时候过期、有什么权限,不用再去查数据库。所谓“无状态”,意思是服务器不需要存储会话信息,每个请求带着JWT来,服务器验证签名后直接处理。

典型的JWT鉴权流程是这样的:

用户登录,服务器验证用户名密码正确

服务器生成一个JWT,里面包含用户ID和过期时间(比如1小时后)

服务器把JWT返回给客户端

客户端后续每次请求都在HTTP头里带上:Authorization: Bearer

服务器验证JWT签名有效且未过期,从JWT里取出用户信息处理请求

在分布式系统或微服务架构中,JWT的优势格外明显——每个服务都可以独立验证JWT,无需每次都去中心化的认证服务器查询。

JWT的安全隐患

JWT虽然强大,但坑也不少:

最大问题:无法撤销。JWT一旦签发,在过期之前都是有效的。如果用户想注销登录,或者怀疑令牌被盗,你没办法让它立刻失效。这就像身份证丢了,但在有效期之前别人依然能用。

载荷不加密。JWT的载荷只是Base64编码,不是加密,任何人都能解码看到内容。所以绝对不能把密码、信用卡号等敏感信息放在JWT里。

密钥泄露即全线崩溃。签名的密钥如果被拿到,攻击者可以伪造任意用户的JWT。

正确使用JWT的姿势

设置合理的过期时间:敏感操作建议15-30分钟,普通场景几小时

使用刷新令牌机制:短期访问令牌 + 长期刷新令牌,既安全又用户体验好

HTTPS传输是底线:JWT一定要走HTTPS,防止中间人截获

密钥妥善保管:生产环境的密钥绝对不能提交到代码库

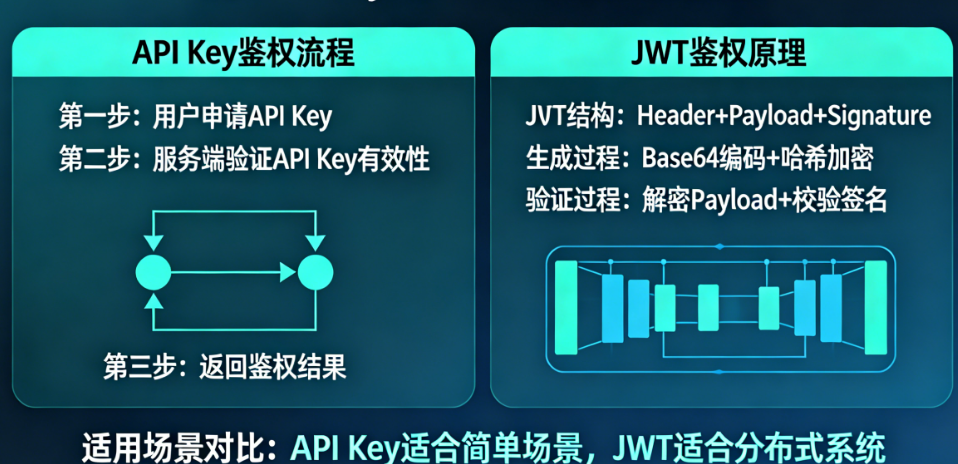

三、API Key vs JWT:怎么选?

现在你对API Key和JWT都有了基本了解,那么问题来了:我的AI应用该用哪个?

这不是非此即彼的选择题,而是取决于你的具体场景:

维度 API Key JWT

适用场景 内部服务通信、公开API限流、早期项目快速验证 用户身份认证、分布式系统、单点登录

安全性 中(永久有效,泄露风险大) 高(可过期,可携带权限信息)

状态 有状态(服务端需存储) 无状态(自包含)

用户区分 不能(只能标识应用) 能(可携带用户信息)

撤销能力 可手动撤销 过期前无法撤销

简单来说:

如果只是服务与服务之间的调用,且对安全性要求不高,API Key够用

如果需要区分具体用户,或者系统是分布式/微服务架构,JWT更合适

如果涉及第三方授权、用户同意某个应用访问他们的数据,应该用OAuth 2.0(JWT常作为其中的令牌格式)

四、实战:AI接口鉴权的典型实现

方案一:API Key + 环境变量(适合简单场景)

这是调用各类AI大模型API最常见的方式。以DeepSeek为例:

python

import os

import requests

# 从环境变量读取API Key(永远不要硬编码!)

API_KEY = os.environ.get(“DEEPSEEK_API_KEY”)

ENDPOINT = “https://api.deepseek.com/v1/chat/completions”

headers = {

”X-API-KEY”: API_KEY, # 有些服务用Authorization头

”Content-Type”: “application/json”

}

data = {

”model”: “deepseek-chat”,

”messages”: [{“role”: “user”, “content”: “你好”}]

}

response = requests.post(ENDPOINT, headers=headers, json=data)

这个方案简单直接,但记得配上IP白名单和密钥轮换。

方案二:JWT + 用户认证(适合多租户场景)

如果你的AI应用服务于多个用户,需要区分身份和权限:

python

# 登录接口生成JWT

@app.post(‘/login’)

def login(username, password):

# 验证用户名密码…

user = authenticate_user(username, password)

# 生成JWT,有效期1小时

payload = {

’sub’: user.id,

’name’: user.name,

’role’: user.role,

’exp’: datetime.utcnow() + timedelta(hours=1)

}

token = jwt.encode(payload, SECRET_KEY, algorithm=’HS256′)

return {‘access_token’: token}

# 受保护的AI接口

@app.post(‘/ai/chat’)

@jwt_required # 装饰器验证JWT

def chat():

current_user = get_jwt_identity() # 从JWT取出用户信息

user_input = request.json[‘message’]

# 调用AI接口(带着自己的API Key)

ai_response = call_ai_api(user_input)

return {‘reply’: ai_response, ‘user’: current_user[‘name’]}

这种模式既能区分用户,又能保护后端AI接口的API Key不被泄露。

方案三:限流与退避

无论用哪种鉴权方式,AI接口通常都有调用频率限制。超过限制会返回429状态码,需要用退避算法优雅处理:

python

import time

import requests

def call_with_retry(api_func, max_retries=3):

for attempt in range(max_retries):

try:

return api_func()

except requests.exceptions.HTTPError as e:

if e.response.status_code == 429: # 限流

wait_time = min(2 ** attempt, 30) # 指数退避,最多30秒

time.sleep(wait_time)

else:

raise

raise Exception(“超出最大重试次数”)

五、鉴权的未来:无密钥认证

API Key和JWT虽然目前是主流,但它们都有一个根本问题:需要管理密钥。无论你怎么保护,只要有密钥存在,就有泄露的可能。

行业正在向无密钥认证演进。AWS、Azure、Google Cloud都推出了各自的“工作负载身份”服务——不再是给一个密钥让你保存,而是通过运行环境本身(比如你跑在某个云服务器上这个事实)来证明身份。

对普通开发者来说,这意味着未来可能再也不需要操心“API Key放哪”的问题了,身份验证由基础设施自动完成。

但在那一天到来之前,我们还是得老老实实把API Key和JWT用好。

常见问答

问:API Key放在请求头的什么位置?

答:通常放在Authorization头里,格式是Authorization: Bearer ;也有些服务自定义头,比如X-API-Key: 。具体看服务商的文档。

问:JWT过期了怎么办?

答:客户端需要重新认证(比如用刷新令牌获取新的JWT)。所以实际项目中一般用两种令牌:短期(15分钟)的访问令牌用于请求,长期(7天)的刷新令牌用于获取新令牌。

问:API Key泄露了怎么办?

答:立即登录控制台撤销该Key,生成新的替换。同时检查调用日志,确认是否有异常消耗。事后要排查泄露原因——是硬编码在代码里?还是被提交到GitHub?

问:JWT能不能存敏感信息?

答:不能。JWT的载荷只是Base64编码,相当于明文,任何人都能解码看到。密码、身份证号等绝对不要放进去。

问:我的AI应用只是内部用,需要搞这么复杂吗?

答:内部系统也要分情况。如果只是几个后端服务互相调用,且都在内网环境,API Key加IP白名单可能够用。但如果涉及用户数据,或者未来可能对外开放,建议从一开始就用JWT。安全投入越早,成本越低。

结语:鉴权是责任,不是麻烦

回到开头那个场景——账户余额被刷空的那位开发者,如果早一点懂得API Key的正确使用方法,如果早一点理解JWT的原理和坑点,或许悲剧就不会发生。

鉴权机制的选择,本质上是安全性与便利性的权衡。API Key简单但风险高,JWT灵活但复杂,OAuth强大但学习曲线陡。没有“最好”的方案,只有“最适合你的业务场景”的方案。

但有一点是确定的:不要因为嫌麻烦而绕过鉴权。每一次你想着“先这样吧,以后再改”,都是在给自己埋雷。当那枚雷爆炸时,代价往往远超当初那点“麻烦”。

AI时代,数据是核心资产。而鉴权,就是守护这道资产的第一个门卫。给它足够的重视,它才会替你守住该守的东西。

【途傲科技雇主攻略】如何找到懂API鉴权的技术团队?

如果你正在开发一款需要接入AI接口的应用——无论是智能客服、AI写作工具还是图像生成服务——却对鉴权机制、安全防护心里没底,那么途傲科技网可以帮你高效匹配专业的技术开发团队。

1. 发布任务需求

登录途傲科技网,点击“发布需求”,选择“软件开发/API接口开发”分类。务必把你的需求写清楚:应用类型、预期用户规模、是否需要多用户身份区分、安全合规要求、预算范围。建议特别注明:“需提供API鉴权方案说明,确保密钥安全。”发布后通常2小时内就会有多家专业开发团队投标,提供初步方案。

2. 人才大厅找人才

在“人才大厅”,筛选“高级/专家”级别服务商,重点查看他们的商铺案例——有没有做过同类项目?案例中是否涉及用户认证、API安全?用户评价如何?真正懂安全的团队,会在案例中展示他们的技术架构和安全考虑。

3. 商铺案例参考

在服务商的商铺里,留意他们的技术栈描述。是否熟悉主流鉴权方式(JWT、OAuth2.0、API Key管理)?有没有高并发、分布式系统经验?真正专业的团队,会主动和你探讨数据安全、密钥保护、合规要求,而不是简单地“你说什么我做什么”。

4. 雇主攻略学习

途傲科技平台的“雇主攻略”板块汇集了大量真实交易经验和避坑指南。你可以学习如何撰写技术需求、如何评估方案优劣、如何分阶段验收交付。尤其是关于“API安全常见坑点”的分享,值得新用户仔细研读——密钥泄露、权限过大、过期策略缺失,都是前人用真金白银换来的教训。

从API鉴权到完整应用落地,找到一个懂技术、懂安全的合作伙伴,你的AI项目就成功了一半。